WLAN lässt sich sehr sicher nutzen, wenn man einige Regeln beachtet. So sollte das WLAN-Passwort, auch PSK (Pre-Shared Key) genannt, laut BSI mindestens 20 Zeichen lang sein und Buchstaben, Zahlen und Sonderzeichen beinhalten. Denn im Gegensatz zu einem kabelgebundenen Netzwerk macht das WLAN nicht an der eigenen Wohnungs- oder Grundstücksgrenze halt. Entsprechend leicht und unsichtbar ist ein Angriff.

In den meisten privat betriebenen WLANs kommt noch die Verschlüsselungsmethode WPA2-PSK zum Einsatz: Um sich an einem WLAN anzumelden, benötigt man ein Passwort, welches bei der Verbindung mit dem Netzwerk eingegeben werden muss. Laut BSI sind das eben mindestens 20 Zeichen, je länger desto besser.

Das Problem mit kurzen WLAN-Passworten

Kern eines Angriffs auf WPA2-PSK ist das automatisierte Durchprobieren des WLAN-Passworts. Dieses Vorgehen nennt sich auch Brute Force. Der Angriff gilt als sogenannter Offline-Angriff, denn nach dem einmaligen Abfangen des Handshakes zwischen Endgerät und WLAN-Netzwerk lässt sich das Passwort bequem durchprobieren, ohne dass das angegriffene WLAN-Netzwerk in Reichweite sein muss. Und auch das Abfangen des Handshakes selbst kann mit ausreichend Geduld ganz ohne aktive Interaktion mit dem WLAN-Netzwerk durchgeführt werden. Man kann einfach Mithören. Auf diese Weise ist die Attacke im Prinzip unsichtbar.

Das Knacken des WLAN-Passworts und dessen Abgleich auf Richtigkeit mit dem abgefangenen Handshake kann als sogenannte Wörterbuch-Attacke (Dictionary Attack) oder durch reines Durchprobieren (Brute Force) erfolgen. Für WLAN-Betreiber gilt daher die Empfehlung des BSI, sichere Passworte mit ausreichender Länge zu verwenden. Keinesfalls darf das gewählte Passwort anfällig für die Dictionary Attack sein, sondern sollte stets komplex aufgebaut sein. Denn eine Dictionary Attack hat weitaus schnellere Erfolgschancen, wenn das gewählte Passwort in diesem Wörterbuch steht. Aufgrund dieses Vorteils wird bei einem Angriff oft zuerst die Dictionary Attack durchgeführt. Schlägt diese Attacke fehl, wird im Anschluss meist der Brute-Force-Angriff gestartet.

Pro Zeichen erhöht sich die Dauer des Angriffs exponentiell

Einem Angreifer bleibt dann nur noch, einzelne Passwortkombinationen durchzuprobieren. Ziel eines sicheren Passwortes ist es, die Anzahl der möglichen Passwortkombinationen so zu erhöhen, dass ein Durchprobieren mit Brute Force sehr lange dauern würde.

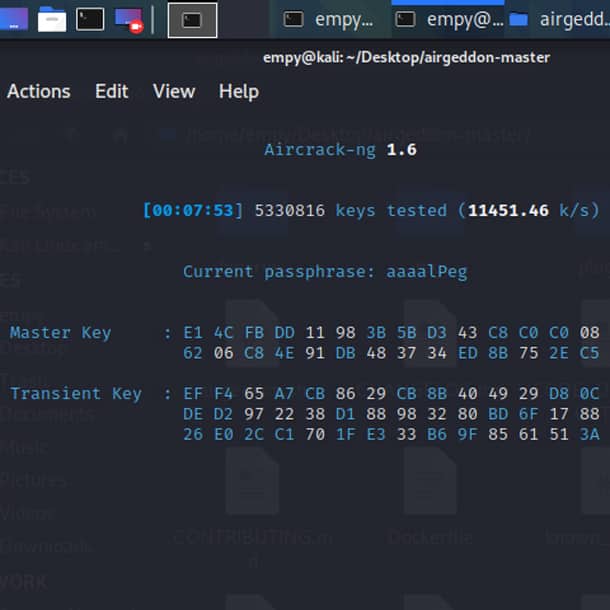

Ein 8-stelliges Passwort nur aus Zahlen bestehend sorgt für 100.000 Möglichkeiten. Moderne Computersysteme knacken das in Minuten. Verwendet man dagegen 12 Stellen bestehend aus Zahlen und Buchstaben, sind es schon Trilliarden verschiedener Möglichkeiten. Mein Computer schafft etwa 11.451 Möglichkeiten pro Sekunde. Für die Trilliarde an Möglichkeiten bräuchte er damit knapp 9 Milliarden Jahre. Weil moderne Computer-Cluster nach heutigem Stand aber locker 1,5 Billionen Möglichkeiten pro Sekunde überprüfen können, setzt das BSI die empfohlene Passwortlänge bei 20 Zeichen inklusive Sonderzeichen an. Selbst mit dieser Geschwindigkeit würde ein solcher Angriff wahnsinnige 10 Trillionen Jahre dauern.

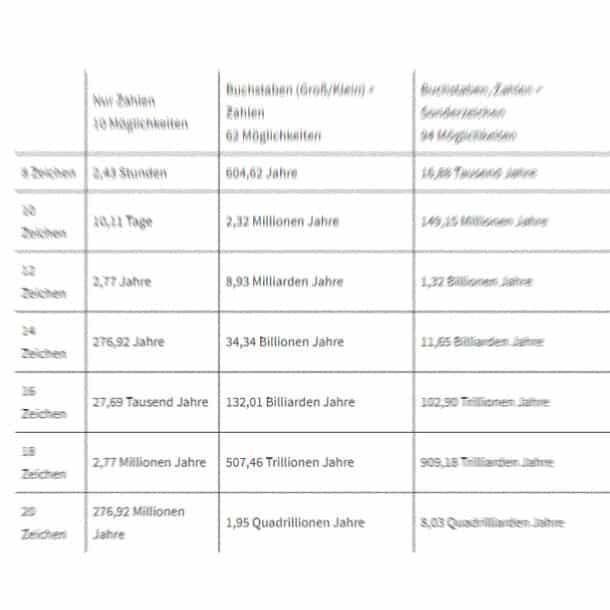

| Nur Zahlen 10 Möglichkeiten | Buchstaben (Groß/Klein) + Zahlen 62 Möglichkeiten | Buchstaben, Zahlen + Sonderzeichen 94 Möglichkeiten | |

| 8 Zeichen | 2,43 Stunden | 604,62 Jahre | 16,88 Tausend Jahre |

| 10 Zeichen | 10,11 Tage | 2,32 Millionen Jahre | 149,15 Millionen Jahre |

| 12 Zeichen | 2,77 Jahre | 8,93 Milliarden Jahre | 1,32 Billionen Jahre |

| 14 Zeichen | 276,92 Jahre | 34,34 Billionen Jahre | 11,65 Billiarden Jahre |

| 16 Zeichen | 27,69 Tausend Jahre | 132,01 Billiarden Jahre | 102,90 Trillionen Jahre |

| 18 Zeichen | 2,77 Millionen Jahre | 507,46 Trillionen Jahre | 909,18 Trilliarden Jahre |

| 20 Zeichen | 276,92 Millionen Jahre | 1,95 Quadrillionen Jahre | 8,03 Quadrilliarden Jahre |

Reichen 12 Zeichen?

Wie mit Hilfe eines Angriffes auf mein eigenes WLAN getestet, schafft mein durchschnittlicher Computer in einem Testangriff gerade mal 11.451 Möglichkeiten pro Sekunde. Daher würde ich sogar behaupten, dass bereits 12 Zeichen euer WLAN vor Skript-Kiddies aus der Nachbarschaft schützen sollten. Mit dieser Geschwindigkeit dauert der Angriff immerhin über 1 Billion Jahre. Vorausgesetzt ihr verwendet Zahlen, Buchstaben und Sonderzeichen. Sind es nur Zahlen, wäre das Passwort in 2,7 Jahren geknackt. Hochprofessionelle Angreifer mit mehr Rechenkapazität werden es hoffentlich nicht auf euer privates WLAN abgesehen haben. Und wenn doch, dann hilft wahrscheinlich auch das längste Passwort wenig. Denn neben WLAN gibt es noch zahlreiche andere Angriffsvektoren. Aber wäre das nicht irgendwie auch ganz schön paranoid?